|

|

|

|

Riesgos de seguridad al utilizar programas P2P |

|

| RIESGOS EN LA SEGURIDAD Y CONFIDENCIALIDAD AL UTILIZAR PROGRAMAS P2P.

Uno de los mayores problemas que plantean las redes P2P son los relativos a la seguridad. A pesar de las opiniones interesadas, que aseguran que las redes P2P (peer to peer, punto a punto o par a par) son muy seguras, estudios realizados por fuentes tan solventes como las Universidad Carlos III de Madrid, departamentos de Informática de otras universidades (tanto españolas como extrangeras), empresas de seguridad o la propia Asociación de Internautas (www.internautas.org), entre otras, demuestran todo lo contrario. Lo primero que hay que tener en cuenta es que una red P2P es una serie de nodos que actúan a la vez como clientes y como servidores de los demás nodos de la red. Es cierto que en la mayoría de estos programas elegimos las carpetas a compartir, pero ¿es que acaso esto supone un mayor problema o es una solución para mantener a salvo nuestra información? En el mejor de los casos, para aquellos que estén decididos a violar nuestra intimidad y nuestros datos es tan solo un pequeño inconveniente. Muchas veces centramos el tema seguridad en lo más básico, es decir, en las posibilidades de que a través de archivos bajados mediante estas redes nos pueda entrar un virus, pero este problema, que ya de por sí es grave, no es precisamente el que más lo es, y además, con un buen antivirus y tomando las correctas medidas de precaución, como puede ser por ejemplo analizar todos los archivos que descarguemos antes de ejecutarlos, es el más fácil de controlar. El mayor de los problemas es que, dada la naturaleza de este tipo de redes, estamos dando entrada a nuestro ordenador a todos los que estén conectados a ella, ofreciéndoles además una serie de puertos abiertos para que puedan circular libremente, problema que se agudiza aun más cuando se trata de puertos abiertos para el uso de un programa concreto (los célebres puertos del Emule, Ares y similares). En pruebas realizadas se ha demostrado que incluso utilizando el más habitual y, al parecer, seguro de estos programas, con tan solo algunas herramientas (que son programas públicos, fáciles de conseguir y muy simples y fáciles de utilizar, que por evidentes motivos de seguridad no vamos a nombra aquí) se pueden acceder a datos como nuestra IP, tipo de descargas que estamos haciendo, nuestra ubicación (con una aproximación bastante exacta) e incluso nuestro número de teléfono, y, por supuesto, a los datos que tengamos en nuestro ordenador. Es también posible acceder al router, listado de puertos abiertos, claves de acceso y demás información de seguridad. Además, este ataque no va a ser reconocido como tal, ya que somos nosotros mismos (a través de estos programas) los que estamos permitiendo una comunicación entre nuestro sistema y el de la persona o personas que quieren acceder a él. Pero es que en muchos casos no hace falta llegar ni a esos extremos, ya que si no hemos configurado bien las carpetas a las que damos acceso, nos podemos encontrar con que tan solo con buscar en el programa P2P de turno una serie de palabras claves va a ser posible acceder a los datos que, por error, estemos compartiendo. Esto, que ya fue denunciado en su día (2005) por José María Luque Guerrero, de la Comisión de seguridad en la red de la Asociación de Internautas, lo he podido comprobar personalmente, y si bien no he querido acceder a estos documentos, sí que he encontrado en Emule desde cuentas de bancos, documentos compartidos con claves de acceso y tarjetas de crédito hasta curriculum vitae y demás documentos de caracter personal (y eso que tan solo he realizado cuatro búsquedas).

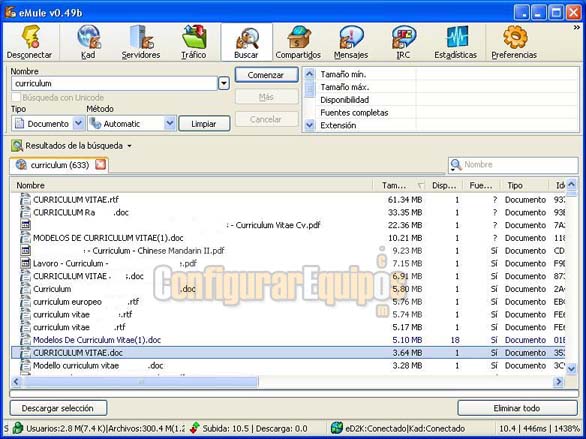

Como muestra, en la imagen podemos ver los datos obtenidos con la palabra curriculum, pero similares resultados he tenido al consultar palabras bastante más comprometidas, como claves, banco, nombres de bancos concretos, extractos o ficheros de claves. En definitiva, se trata de serios problemas de seguridad, que además están prácticamente al alcance de cualquiera con unos conocimientos mínimos de informática. Existen también otra serie de riesgos asociados a estos programas, como pueden ser ataques de denegación de servicios. Todos estos problemas se agudizan por el propio dinamismo de este tipo de redes, que supone un problema para cualquier algoritmo del sistema encaminado a defenderse de estos ataques. En cuanto a la detección de virus, por la forma de transferir archivos de estos programas, es decir, paquetes provenientes de varias fuentes, es muy difícil para un antivirus detectar su presencia hasta que no está el total del fichero en nuestro ordenador. Pero no termina aquí el tema, es que además hemos podido comprobar que en muchos de estos programas, para terminar con una conexión no basta con desconectarse, ya que en demasiadas ocasiones, a pesar de desconectarnos, las conexiones ya establecidas se quedan activas, lo que supone un riesgo añadido. Esto lo podemos comprobar en la imagen inferior, en la que a pesar de estar desconectados, las conexiones establecidas siguen activas.

Es cierto que al cerrar el programa estas conexiones desaparecen, pero en muchas ocasiones que el programa no las muestre no significa que se hayan interrumpido, y podemos comprobar que aun cerrando el programa siguen activas. Resumen: La seguridad es la gran asignatura pendiente de los programas P2P, que a pesar de que muchos de sus adectos aseguran que no suponen un riesgo para la seguridad, son realmente una amenaza para nuestro equipo y para nuestros datos, y este es un factor del que debemos ser plenamente conscientes. Los peligros son muchos, y como he dicho al principio, el que un fichero esté infectado por virus, troyanos u otro tipo de malware, dentro de la gravedad que ello supone, no es ni de lejos el peor de ellos, siendo además el más fácil de controlar. Y todavía cuando aceptamos estos riesgos en nuestro ámbito particular pues vale, es un riesgo que sabemos (o debemos saber) que está ahí y lo asumimos, pero... ¿qué es lo que ocurre cuando, como se dan bastantes casos, se utilizan los ordenadores del trabajo para realizar este tipo de conexiones? Pues pasa que conscientemente o no estamos poniendo en un alto riesgo la seguridad de la empresa y de sus datos. En el tutorial Proteger el ordenador cuando usamos programas P2P comentamos la forma de aumentar, dentro de lo posible, la seguridad en el uso de este tipo de programas. |

| Tags: P2P, Seguridad |

|

|

|