|

|

|

|

Seguridad en Windows Vista. |

|

| LA SEGURIDAD EN WINDOWS VISTA.

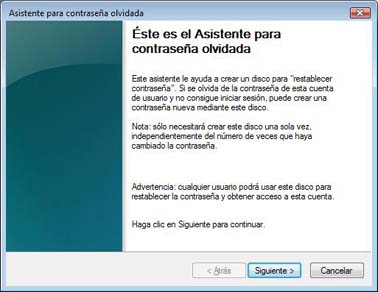

En este tutorial vamos a ver las diferentes opciones y servicios de seguridad que tiene Windows Vista. Con respecto a otras versiones de Windows, Windows Vista supone un avance apreciable en el tema de seguridad, en el que no solo intervienen las mejoras añadidas al código en sí (que son muchas e importantes) sino también las múltiples mejoras en la configuración de seguridad que el usuario puede hacer. En el tema de seguridad sí que hay diferencias entre las versiones. Vamos a tratar aquí la seguridad en las versiones Home (destinadas a usuarios domésticos, más que suficientes para la gran mayoría de los usuarios) y haremos una referencia a algunas opciones que solo están disponibles en las versiones destinadas al uso profesional (Vista Enterprise, Vista Business y Vista Ultimate). Vamos a dividir este tutorial en tres apartados: Seguridad del equipo. Seguridad en la red (interna e Internet). Control Parental. Prácticamente todas las opciones de seguridad se ejecutan desde el apartado Seguridad del Panel de Control. Antes de entrar en ellas, hay que recalcar la importancia que tiene cara a la seguridad tener las cuentas de usuarios protegidas por contraseña, así como en el caso de que el ordenador lo usen varias personas (y más si alguna de estas personas son menores) tener una cuenta abierta para cada usuario. Esto, como veremos más adelante, nos permite un mayor grado de configuración y seguridad. Uno de los problemas con que nos podíamos encontrar en Windows XP con el tema de las contraseñas en las cuentas de usuarios era que hacer en el caso de olvidar la contraseña- Pues bien, este tema ha sido resuelto de una manera bastante sencilla en Windows Vista. Simplemente, una vez configurada nuestra cuenta de Administrador, generamos un disquete que nos va a servir para poder entrar en nuestra cuenta (y por lo tanto controlar el ordenador) si olvidamos la contraseña (incluso si cambiamos esta contraseña, no siendo necesario generar un nuevo disquete).

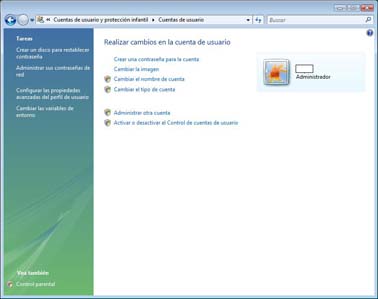

Pantalla desde la que crearemos el disquete de recordatorio de contraseña. SEGURIDAD DEL EQUIPO: En este apartado tenemos varias herramientas que nos permiten proteger el equipo contra amenazas tales como intrusiones no deseadas y malware. Estas herramientas son: Cuentas de usuarios. Si consideramos la seguridad en nuestro ordenador como una batalla, esta es la primera línea de defensa. Debemos crear las cuentas de usuario para todos los que habitualmente usen nuestro ordenador, protegidas por su correspondiente contraseña para evitar que alguien pueda entrar usando la cuenta de otro. Recordar que para usuarios ocasionales tenemos disponible la cuenta de Invitado. Esto nos permite, además de tener una configuración personalizada del Windows Vista para cada usuario, un control sobre lo que le está permitido hacer a cada usuario y lo que le está vedado. Estos derechos vienen determinados por el tipo de usuario (Administrador o Usuario estándar).

Pantalla de la cuenta de usuario.

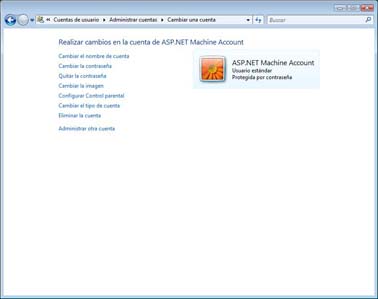

Pantalla para cambiar las propiedades de una cuenta de usuario.

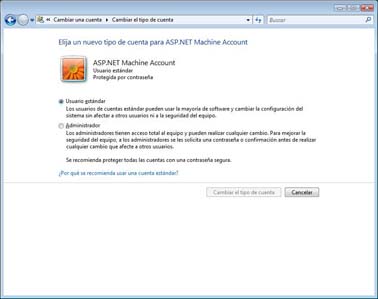

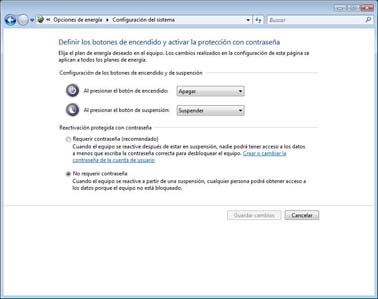

Desde esta pantalla podemos cambiar el tipo de usuario. Tambien es importante que protejamos con contraseña la reactivación del equipo.

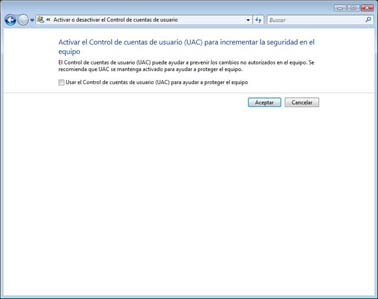

Pantalla donde configuramos la contraseña al reactivarse el equipo. Control de cuentas de usuarios (UAC). Independientemente del tipo de cuenta y privilegios de la misma, Windows Vista cuenta con una herramienta muy importante de seguridad, llamada Control de cuentas de Usuarios (UAC) que nos indica que vamos a realizar una operación que puede modificar significativamente o perjudicar el funcionamiento de Windows Vista. Esta herramienta se activa para cada usuario independientemente, no siendo conveniente que esté deshabilitada en ninguno de ellos. El Control de cuentas de usuarios (UAC) hace que las tareas y aplicaciones que pueden suponer un cambio en el sistema se ejecuten como si todas las cuentas pertenecieran al grupo de cuentas de usuarios estándar en lo relacionado a la seguridad, a no ser que un administrador autorice específicamente el acceso a un nivel de administrador para esa ejecución. UAC detiene automáticamente la instalación de aplicaciones no autorizadas y evita cambios por error en la configuración del sistema. El comportamiento del Control de cuentas de usuarios (UAC) tiene algunas diferencias en las versiones profesionales de Windows Vista.

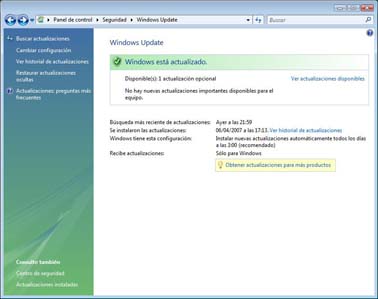

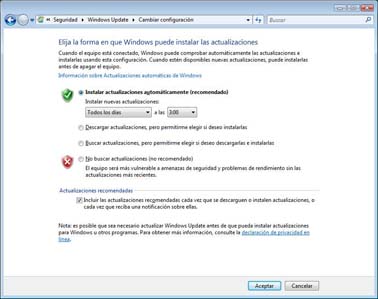

Pantalla desde la que configuramos el UAC. Windows Update. Windows Update nos permite tener siempre en nuestro equipo las últimas actualizaciones suministradas por Microsoft. Estas actualizaciones son imprescindibles para tener el ordenador al día en cuanto a seguridad se refiere. Windows Update nos ofrece varias formas de actualizar. La más cómoda es la Actualización automática.

Pantalla de Windows Update.

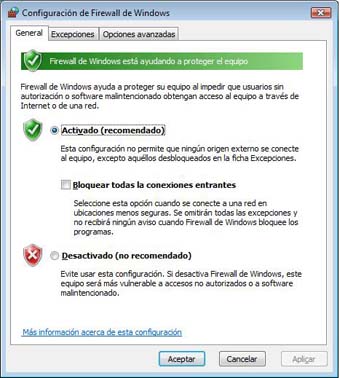

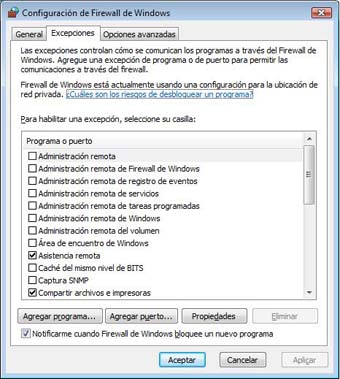

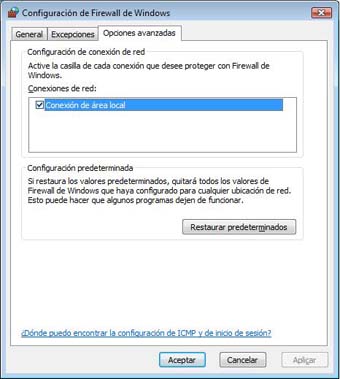

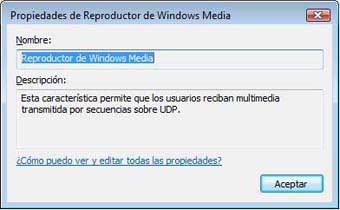

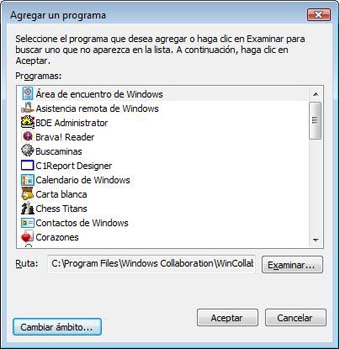

Pantalla de Actualizaciones Automáticas. Firewall de Windows. El Firewall de Windows no solo previene intrusiones externas en nuestro equipo, sino también puede prevenir que se ejecuten programas que puedan resultar perjudiciales para este. Es muy importante tener el Firewall de Windows correctamente configurado, ya que nos permite configurar tanto los programas como los puertos y los equipos que pueden acceder a nuestro ordenador. En este sentido contamos con una ayuda adicional, ya que cuando estamos viendo los programas a los que damos acceso, si pulsamos Propiedades se nos abre una pantalla en la que vemos cual es la función de ese programa en concreto.

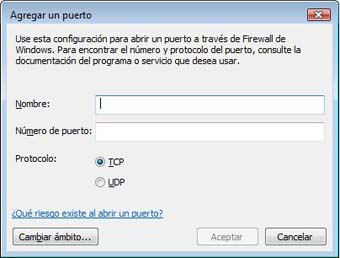

Pantallas en las que podemos ver los tres apartados de configuración de Windows Firewall y pantalla donde nos muestra las funciones de un programa o servicio en Windows Firewall

Pantalla en la que podemos hacer una eleccion de los programas autorizados por Windows Firewall.

Pantalla en la que podemos hacer una eleccion de los puertos autorizados por Windows Firewall

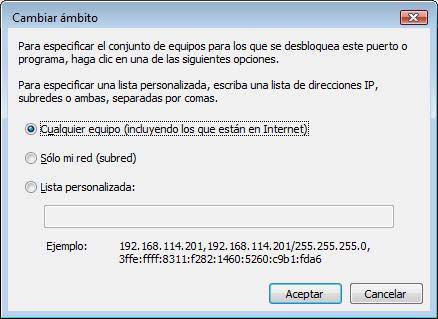

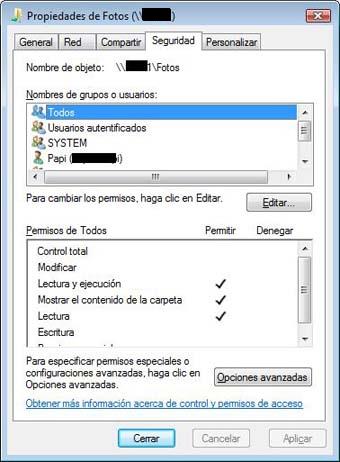

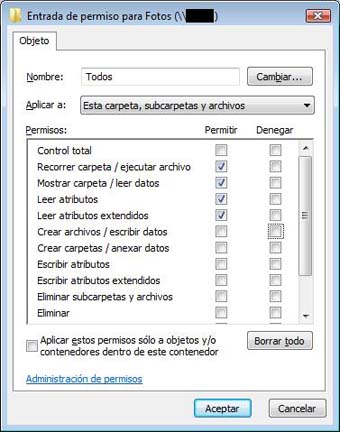

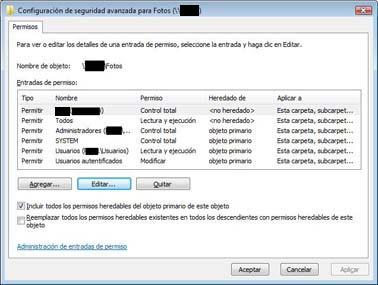

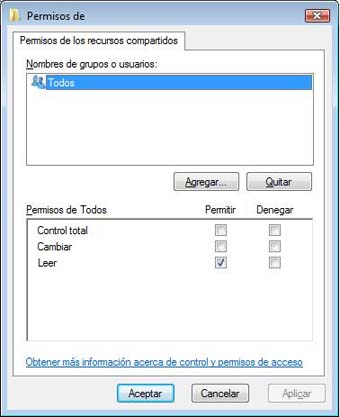

Desde este a pantalla podemos indicar el ámbito para el que Windows Firewall autoriza un programa o un puerto. Windows Defender. El Windows Defender es una herramienta de detección de Malware (Spyware y otros programas no deseados). Debemos tener muy en cuenta que NO se trata de un antivirus (esta cuestión la deja muy clara Microsoft) y que para una mayor protección debemos instalar un antivirus de terceros. Ofrece protección en tiempo real, detectando tanto software no deseado como spyware que esté intentando instalarse y ejecutarse en nuestro equipo, eliminando automáticamente el software malicioso que detecta en nuestro equipo. Para que Windows Defender funcione correctamente, como pasa con cualquier anti malware, es imprescindible tener totalmente al día los ficheros de definición. Estos ficheros se pueden descargar automáticamente de Windows Update, siendo tan bien posible buscar en Internet otros ficheros de definición. Se ha creado una comunidad Online llamada Comunidad SpyNet, formada por usuarios de Windows Vista que voluntariamente quieren pertenecer a ella, con el fin de intercambiar experiencias sobre el malware detectado y las opciones a tomar con dicho malware. SEGURIDAD EN LA RED (INTERNA E INTERNET). Para gestionar la seguridad en la red contamos con una serie de herramientas. Muchas de estas funciones forman parte de la propia creación de la red, pero las vamos a repasar en este tutorial. Vamos a dividir este punto en dos. Seguridad en la red interna. La configuración de seguridad de la red es muy importante dentro de la seguridad total de nuestro equipo, ya que de esta configuración depende en gran parte lo que pueda ocurrir con nuestros archivos. Es muy importante tener un control de lo que compartimos y con quien lo compartimos. Podemos configurar desde compartir una unidad y todo lo que contiene, pero en todos los casos (a diferencia de XP) debemos indicar con quien compartimos y que permisos le otorgamos. En principio es más seguro compartir unas carpetas determinadas que toda la unidad. Desde la ventana Compartir podemos entrar en Uso compartido avanzado y especificar con quien compartimos nuestras carpetas (usuarios, ya sean de nuestro equipo o de la red o, en el caso de las versiones profesionales de Windows Vista, grupos de usuarios), así como limitar el número de usuarios que pueden acceder simultáneamente a dicha carpeta (o unidad). Desde Compartir - Seguridad - Avanzada podemos configurar todos los permisos que otorgamos a cada usuario con derecho a conectarse a una carpeta. Así mismo, desde propietario podemos adquirir la propiedad de una carpeta (reitero, siempre y cuando tengamos derechos de Administrador), así como otorgar la propiedad de dicha carpeta a otro usuario.

Ventanas de configuración de seguridad en redes.

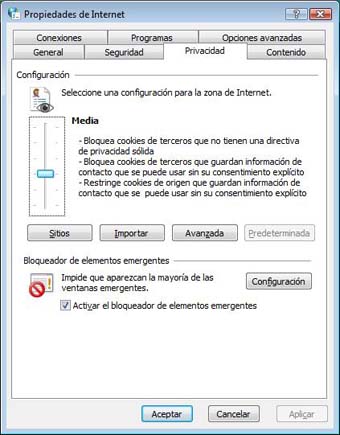

Ventana de permisos de conexión. Seguridad en Internet. Es uno de los puntos que más preocupan cuando hablamos de seguridad. Las conexiones a Internet se pueden convertir en la puesta de entrada a múltiples problemas, por lo que debemos prestar atención a su configuración. Debemos elegir bien el nivel de seguridad y de privacidad que necesitamos tener. Es importante conseguir un equilibrio entre seguridad y facilidad de uso, ya que un nivel muy bajo de seguridad nos deja prácticamente indefensos, pero demasiado alto nos puede impedir entrar en sitios en los que realmente necesitamos o queremos entrar.

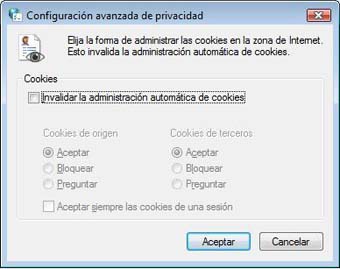

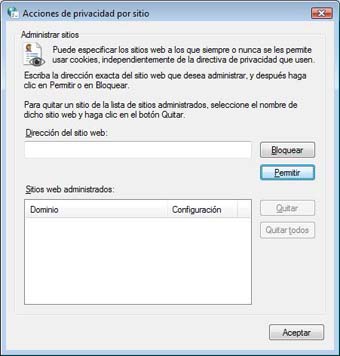

Ventanas de configuración de seguridad y privacidad en Internet. Con respecto a las cookies, son archivos donde se guarda información sobre una conexión, pero en muchos casos estas son utilizadas para recuperar datos de nuestro ordenador que no deseamos que se recuperen, por lo que podemos hacer una configuración avanzada de las cookies, indicando qué deseamos hacer con ciertas cookies, incluso configurar las de un sitio web determinado.

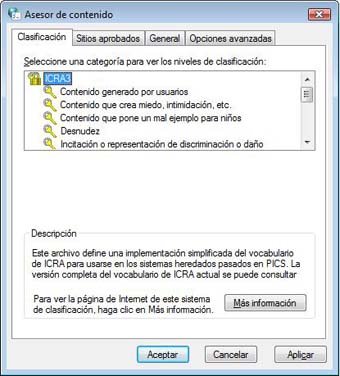

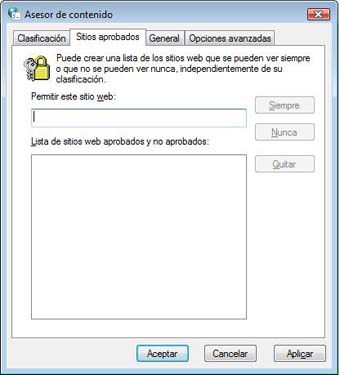

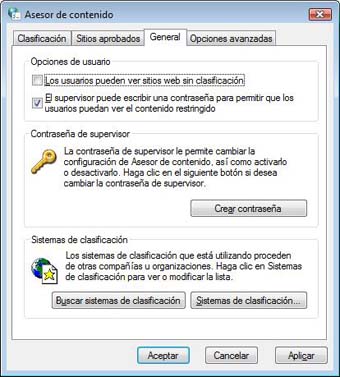

Configuración avanzada de Cookies. Otra herramienta importante para la seguridad en Internet es el Asesor de contenidos, mediante el cual podemos hacer una selección de las web que permitimos visitar y las que no o bien filtrar estas según su contenido. Para este último cometido contamos con herramientas como ICRA y otros programas de asesoramiento de contenido.

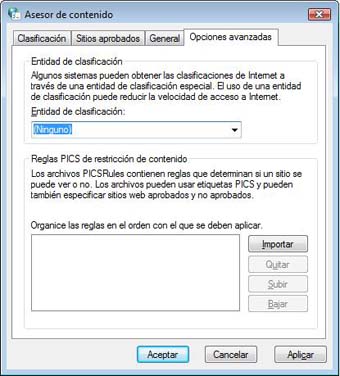

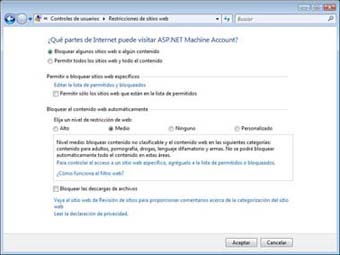

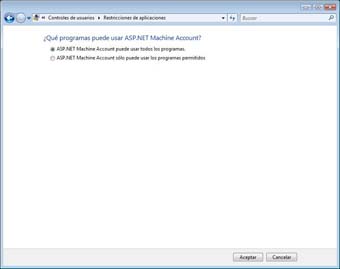

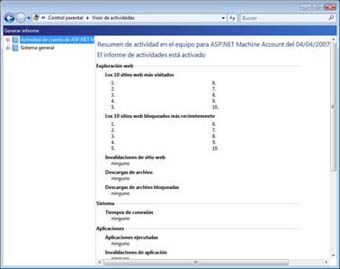

Pantallas del Asesor de contenidos. CONTROL PARENTAL. El Control parental está incluido en la gestión de las cuentas de usuarios, pero por su gran configurabilidad y desempeño lo voy a tratar de forma independiente. A pesar de que su nombre nos lleva a pensar en un control exclusivo para los niños, en realidad se puede convertir en una herramienta bastante efectiva para controlar el uso de nuestro ordenador. Desde el Control Parental podemos controlar: - Filtro Web - Controlamos los sitios web permitidos. - Límite de tiempo - Controlamos el horario de uso del ordenador. - Juegos - Controlamos los juegos instalados a los que tiene acceso el usuario. - Permitir y bloquear programas - Controlamos los programas a los que tiene acceso el usuario. Además disponemos de un control de uso del ordenador, que nos indica el uso de este y las acciones realizadas en el mismo.

Ventanas de configuración del Control parental.

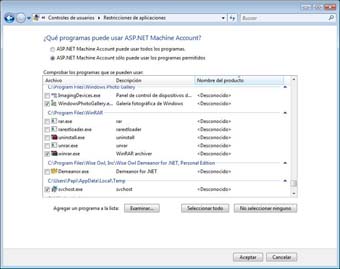

Ventanas de configuración de los programas permitidos o prohidos.

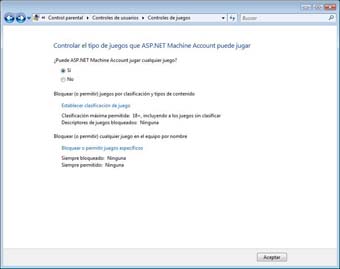

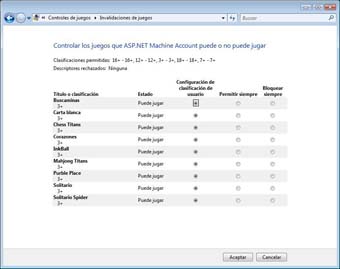

Ventanas de configuración de los juegos permitidos o prohibidos.

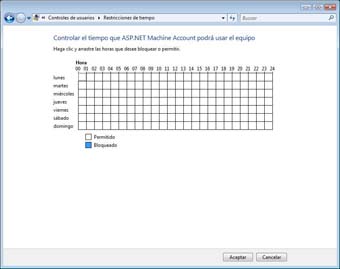

Ventana de configuración del horario de uso del ordenador y ventana del informe de uso. HERRAMIENTAS DE SEGURIDAD EXCLUSIVAS DE LAS VERSIONES PROFESIONALES DE WINDOWS VISTA. Hay una serie de herramientas de seguridad y control de usuarios que son exclusivas de las versiones profesionales de Windows Vista (Vista Business, Vista Enterprise y Vista Ultimate). Ante todo, debo indicar que estas herramientas son una de las pocas diferencias existentes entre Windows Vista Home Premium y Windows Vista Ultimate, y no influyen para nada en el rendimiento de ambas versiones (salvo, claro está, en el tema de seguridad y control de usuarios). Entre estas diferencias se encuentran: Política de grupos de usuarios. Permite crear grupos de usuarios en los que agrupar usuarios, grupos o equipos para compartir los mismos derechos de seguridad. Podemos encontrar tres tipos de grupos: - GRUPO LOCAL.- Tienen derechos solo sobre los recursos del equipo en el que se ha creado. - GRUPO GLOBAL.- Puede tener como miembros a usuarios, grupos y equipos de su mismo dominio. Pueden tener derechos y permisos sobre cualquier dominio. - GRUPO UNIVERSAL.- Puede tener como miembros a usuarios, grupos y equipos de cualquier dominio. Pueden tener derechos y permisos sobre cualquier dominio. Encriptación BitLocker. Tanto Windows Vista Ultimate como Windows Vista Enterprise incluyen un encriptado de unidad Windows BitLocker, que usa una tecnología de encriptación de datos basada en hardware. Esto hace que los datos de un ordenador no sean accesibles en caso de pérdida o robo del mismo, garantizando la seguridad de los datos que contiene. Característica de instantánea. Esta característica archiva automáticamente las versiones anteriores de los archivos modificados, permitiendo de ese modo su rápida recuperación en caso de que sea necesario. Características especiales del Control de cuentas de usuarios (UAC). En las versiones Vista Ultimate y Vista Enterprise, un administrador del sistema puede cambiar el comportamiento de los mensajes de UAC mediante las directivas de grupos para usuarios estándar o para administradores locales, impidiendo la instalación o ejecución de tareas o programas sin la autorización del administrador del sistema. Algunos de los usos de esta propiedad son: - Entornos de trabajo en los que todas las aplicaciones tienen que estar pre aprobadas e instaladas centralizadamente. - Organizaciones que deben cumplir estándares de criterios comunes o directivas corporativas que requieran que se utilicen credenciales para todas las tareas de administrador. Con todo esto podemos ver que la seguridad en Windows Vista ha aumentado considerablemente con relación a otras versiones de Windows, pero siempre debemos tener muy en cuenta una cuestión. La mayor seguridad en un sistema es el uso responsable del mismo. |

| Tags: Windows Vista, Seguridad |

|

|

|